Вот вы поставили пароль на смартфон. Неважно, какой: 6-значный, текстовый, рисуночком или вообще скрытыми нажатиями на области экрана.

Думаете, он непробиваем? Ничего подобного. Есть немало методов узнать его, и необязательно подсматривать за вами через плечо.

Злоумышленники могут украсть ваши пароли у всех на виду, даже когда на них смотрят камеры.

Как не допустить этого?

Достаточно простого тепловизора

Вы ввели пароль, затем просто убрали смартфон. Ученые из Штутгартского университета совместно с коллегами из Мюнхенского университета Людвига-Максимилиана доказали, что это небезопасно.

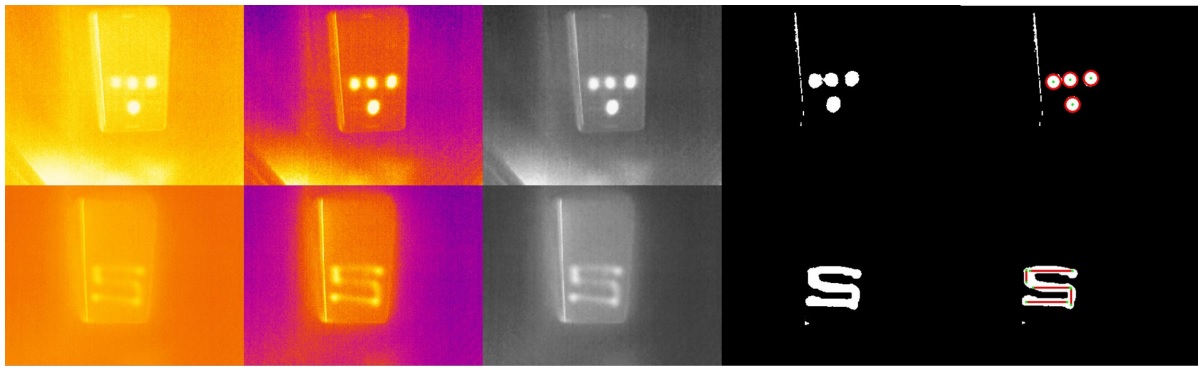

Вооружившись компактным тепловизором, ученые смогли считать введенный пароль с экрана смартфона. Через 15 секунд после ввода, PIN-код из четырех цифр распознавался в 90% случаев. А графический ключ получалось угадать почти всегда даже через 30 секунд.

Если спрятать тепловизор в рукаве или замаскировать его под игрушку, никто и не подумает, что проходивший мимо смартфона человек считал код.

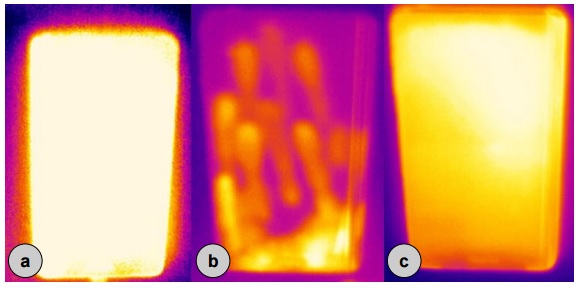

Защититься ученые предложили случайными свайпами по экрану (b). Среди аппаратных способов – повышение яркости дисплея на несколько секунд (a) или резкий рост нагрузки на процессор (c). В тепловизоре такое выглядит следующим образом:

Можно вычислить пароль по масляным следам

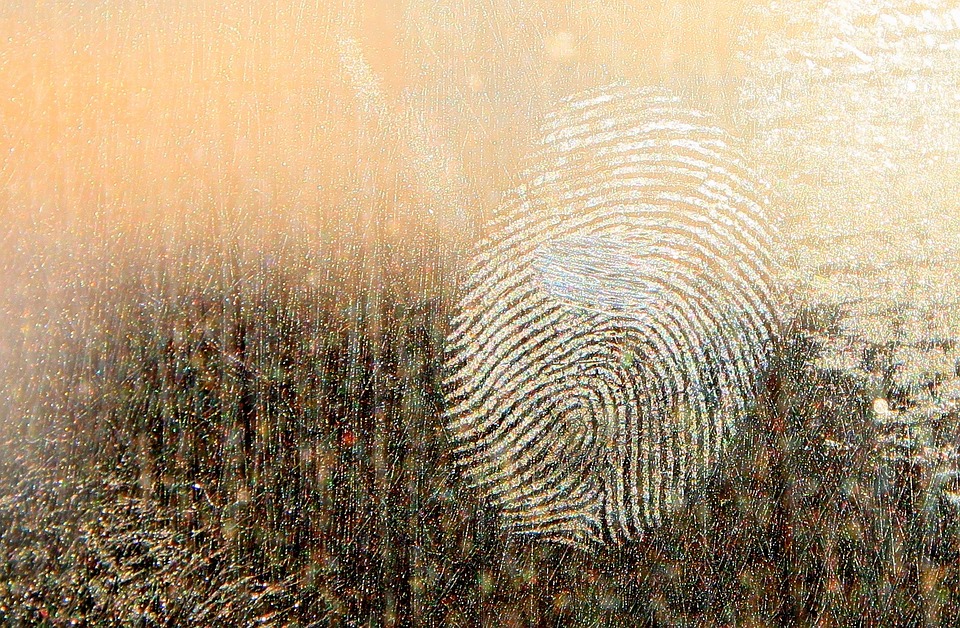

Камера с высоким разрешением способна сделать качественный снимок, на котором можно будет распознать масляные следы от пальцев на экране смартфона. Ещё в 2010 году специалисты Пенсильванского университета описали этот способ.

Сегодня на такое способна даже любительская фотокамера или хороший смартфон. Не составит труда сделать вид, что за обедом вы снимаете не смартфон коллеги, а свою еду для Instagram.

Такой метод лучше всего распознает следы от ввода графического ключа, чуть сложнее – PIN-код или цифро-буквенный пароль. Если это не слово, фраза или дата рождения, будет слишком много вариантов порядка букв и цифр.

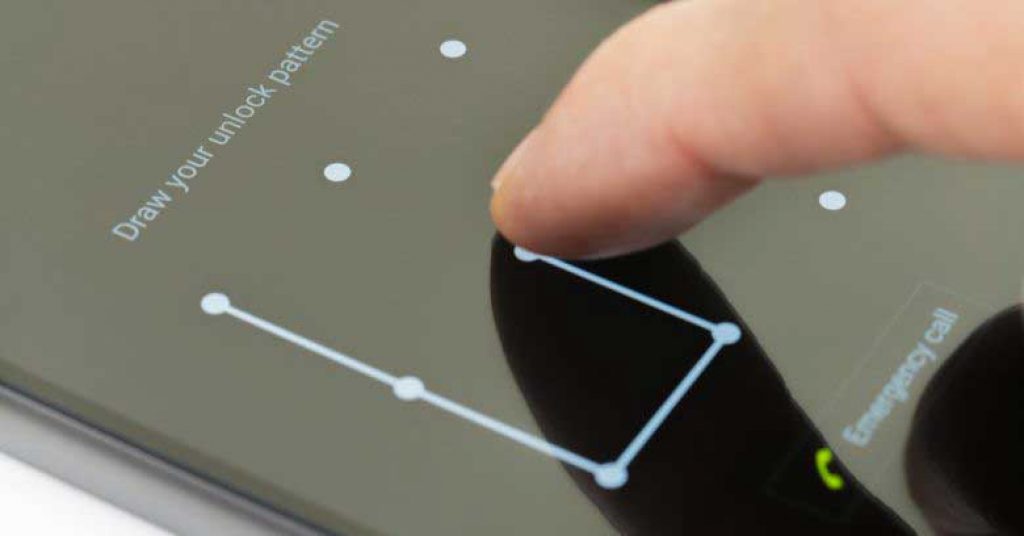

Вообще, графический ключ Android – самый небезопасный

Чем сложнее графический ключ, тем проще его распознать, утверждают исследователи. Достаточно сесть сбоку от жертвы на расстоянии до 5 метров и банально снять на видео процесс разблокировки.

Затем видео загружается в специальное приложение. Оно анализирует движения пальцев и предложит до пяти вариантов ключа. В 95% случаев один из этих ключей правильный.

Ваш пароль может «слить» сеть Wi-Fi

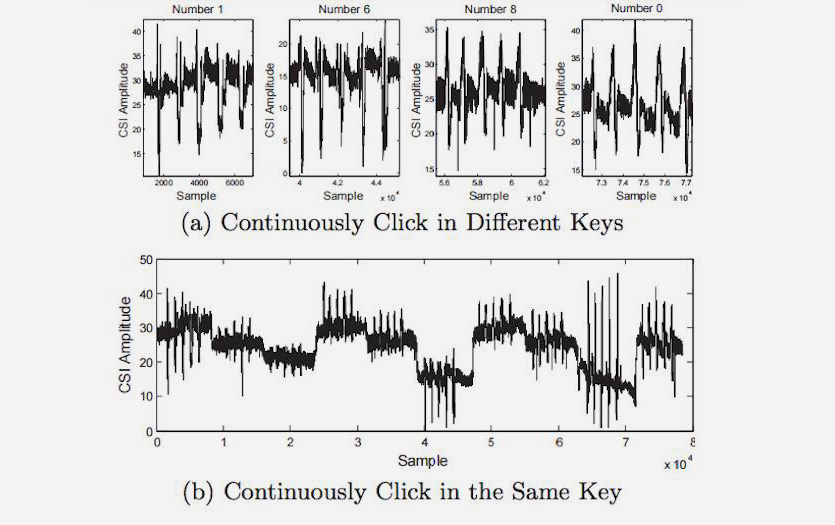

Бывший технический директор компании SpringSource Адриан Колье рассказал, как перехватить PIN-код с помощью анализа сигнала Wi-Fi. Технологию он назвал WindTalker.

Колье установил, что движения пальцев по экрану влияют на сигнал Wi-Fi. Если злоумышленник создаст точку доступа, то он сможет отследить эти микропомехи.

В эксперименте Колье удалось взломать аккаунт Alipay, платёжной системы компании Alibaba. Приложение выдало ему три варианта пароля, и один из них подошел.

Точность метода – 68%. Чем больше данных, тем точнее анализ. Чем больше попыток ввода допускает приложение, тем больше шансов ввести правильный пароль.

Движения фитнес-трекера или умных часов тоже «сдают» пароль

Если хакер установит специальный сканер рядом с вашим рабочим местом, банкоматом или терминалом, он сможет получить пароль или PIN-код, отследив движение ваших рук по фитнес-трекеру или смарт-часам.

Эксперимент провели сотрудники Технологического института Стивенса и Бингемтонского университета (США). Они разработали сканер, отслеживающий электромагнитное излучение от датчиков в смарт-часах и трекерах. Данные со сканера передавали по Bluetooth.

Результаты сканирования обрабатывали в приложении, которое определяет до 5 тыс. ключевых движений. Для создания алгоритма задействовали двух десятков пользователей, две модели умных часов и фитнес-браслет со стандартным девятиосным акселерометром.

С первой попытки пароль распознавался в 80% случаев, со второй (если пользователь два раза вводит одну и ту же комбинацию) – в 90%. Чем больше сенсоров в носимом устройстве (гироскопов, магнитометров, акселерометров), тем выше точность. Положение руки на неё не влияет.

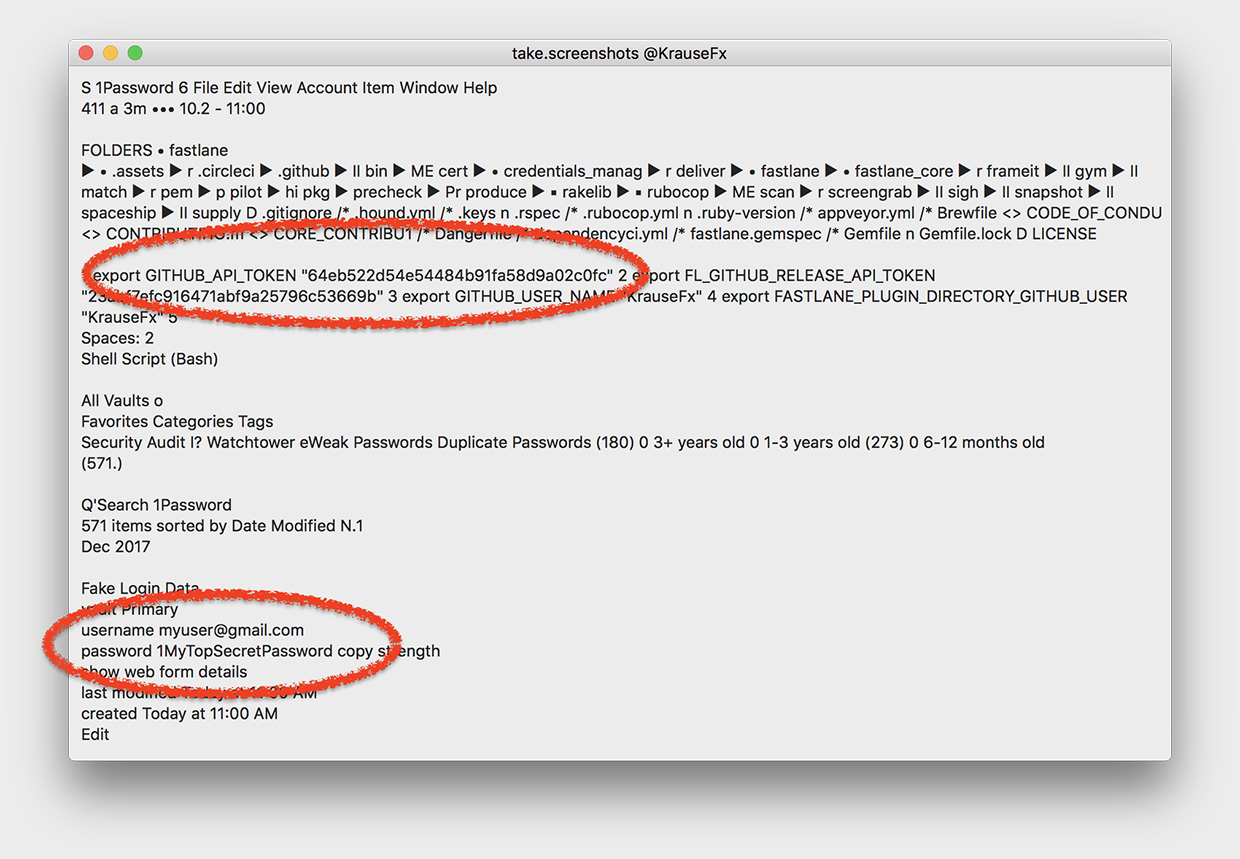

Даже скриншоты выдадут ваш пароль

Ваш компьютер технически может сделать скриншот в любой момент, в том числе когда вы вводите пароль. Возможность еще в ноябре 2017 года обнаружил основатель компании Fastlane Tools Феликс Краузе.

Скриншот делает функция CGWindowListCreateImage. Разрешения от пользователя она не требует.

Вирус, который снимает скриншоты, может работать в фоновом режиме. Он всё равно будет иметь доступ буквально к каждому пикселю.

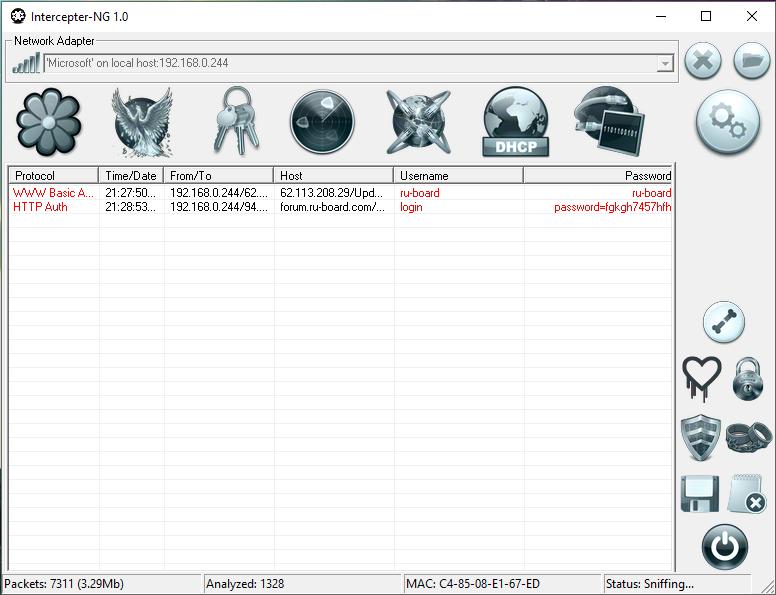

Переходим к настоящему взлому. MITM-атаки

MITM (Man-in-the-middle) – атаки типа «человек посередине». Чаще всего для перехвата паролей и кук (cookies) с помощью атак этого типа используют снифферы вроде Intercepter-NG.

Перехваченные данные позволяют заходить в чужие аккаунты, видеть загруженные файлы и т.д. Кроме того, приложение позволяет принудительно удалить куки пользователя, заставив его повторно пройти авторизацию.

Раньше инструмент позволял перехватывать даже пароли от iCloud. Но разработчики Apple уже пофиксили это.

Другие способы перехвата трафика (в том числе паролей) также существуют. Даже если это пароли от HTTPS-ресурсов. Главное, чтобы устройство жертвы находилось в той же Wi-Fi-сети, что и устройство хакера.

Как защититься от таких хардкорных методов

1. Не оставляйте смартфон лежать экраном вверх. Тогда ни тепловизор, ни фото отпечатков на экране вам не страшны.

2. Не вводите пароли в публичных Wi-Fi-сетях.

3. Когда вводите пароли в приложениях, не включайте функцию их отображения. Иначе пароль могут быстро сфотографировать, либо вирус сделает скриншот.

4. Прикрывайте рукой экран, когда вводите графический ключ. Желательно устанавливать ключ, начинающийся не от угла дисплея. А лучше выбирайте смартфоны со сканером отпечатка или другим способом биометрической идентификации – так надёжнее.

5. Не вводите пароли и PIN-коды рукой, на которой носите смарт-часы или фитнес-трекер. Тут всё понятно.

Также существуют приложения, которые автоматически отправляют данные о злоумышленнике, который неправильно ввел пароль от вашего смартфона. Одни из самых популярных – Prey Anti-Theft для iOS и Lockwatch для Android. Они бесшумно делают фото и отправляют его вам на e-mail вместе с GPS-координатами. Главное, чтобы GPS и доступ в интернет были активны.

(82 голосов, общий рейтинг: 4.22 из 5)

(82 голосов, общий рейтинг: 4.22 из 5)

29 комментариев

Форум →