Стараниями группы хакеров, называющих себя AntiSec, в минувшие выходные достоянием общественности стали ряд логинов и паролей с официального сайта Apple. И ведь нужно отдать должное этим ребятам — сделано всё было изящно и красиво.

AntiSec по сути — это даже не группа, а целое движение по борьбе с… коррупцией. Образовалось оно около двух недель назад, а его костяк составили представители хакерских групп Anonymous и LulzSec. Это вам не Dev-Team с их мирным джейлбрейком. Скажем, люди из Anonymous в конце прошлого года вели настоящую кибер-войну с организациями, противодействующими небезызвестному сайту Wikileaks. Про LulzSec вы тоже, конечно, слышали — именно они ответственны за нашумевший апрельский взлом PlayStation Network. В числе других “жертв” — ЦРУ, ФБР, оператор AT&T, сенат США и т.д. Словом, это серьёзные и по-настоящему сильные команды хакеров, которые только и ждут возможности показать зубы мировому сообществу.

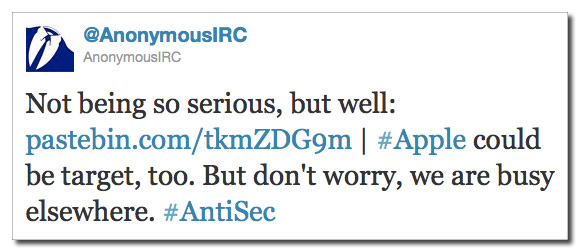

Спрашивается, чем им Apple не понравилась? Скорее всего, купертиновцы просто попали под раздачу. Ясно, что сообщество любителей яблочной техники очень велико. Заявить о себе всему этому сообществу, вызвать резонанс — вот какую цель преследовали хакеры. По крайней мере, никаких претензий к Apple с их стороны не прозвучало. Всё, что они сделали — это вытащили с официального сайта Apple несколько логинов (в том числе — с правами администратора) и зашифрованных паролей, после чего рассказали об этом в Твиттере. «Apple тоже может стать нашей целью, — объявили они. — Но не волнуйтесь, мы сейчас заняты другими вещами».

Вот вам ссылка на “выдернутый” кусок SQL-базы. Интересно было бы посмотреть на выражения лиц администраторов сайта, когда они узнали, что буквально у них из под носа увели 27 пар логин-пароль.

-

SITE: http://abs.apple.com:8080/ssurvey/survey?id=

-

-

db: mysql table: users

-

-

[27 entries]

-

+—————+

-

| User |

-

+—————+

-

| admin |

-

| backup |

-

| bnewcomb |

-

| bulkmail |

-

| leung |

-

| masuo |

-

| myapp |

-

| process_super |

-

| rlinton |

-

| sharp |

-

| survey |

-

| web_csat |

-

| spbidb05 |

-

| status_check |

-

| survey_slave |

-

| NULL |

-

| root |

-

| NULL |

-

| admin |

-

| backup |

-

| backup_user |

-

| bnewcomb |

-

| bulkmail |

-

| masuo |

-

| myapp |

-

| root |

-

| survey |

-

+—————+

-

-

+——————————————-+

-

| Password |

-

+——————————————-+

-

| *7AB8AAB1CB14C7997CE400CEA87B443A15FE72E6 |

-

| NULL |

-

| NULL |

-

| NULL |

-

| *5DDF97914AE903CD933CFA428E6582A214E66339 |

-

| *5DDF97914AE903CD933CFA428E6582A214E66339 |

-

| *2447D497B9A6A15F2776055CB2D1E9F86758182F |

-

| *2447D497B9A6A15F2776055CB2D1E9F86758182F |

-

| *2447D497B9A6A15F2776055CB2D1E9F86758182F |

-

| *2447D497B9A6A15F2776055CB2D1E9F86758182F |

-

| *758A94318E1CCA45D996610F8A97E6BAA48C02FE |

-

| *758A94318E1CCA45D996610F8A97E6BAA48C02FE |

-

| 2bbe9f0c59e89c66 |

-

| *97757F6F08362A7CBA6F30E72EB90A73C79168EE |

-

| *5B3643923A375B56250D11532289B2675C69AE62 |

-

| *45930B494440B7335C3F98DB0FD14441166B57BB |

-

| *FF642075DCA52A257F8DB745546F1E643D0B07DA |

-

| *FF642075DCA52A257F8DB745546F1E643D0B07DA |

-

| *35D14C41D95FA9DC79DF22641B7F9F98ECFDA55B |

-

| *BAFD507E802E9B17D99E22A1360CECD386149822 |

-

| *7AB8AAB1CB14C7997CE400CEA87B443A15FE72E6 |

-

| *7AB8AAB1CB14C7997CE400CEA87B443A15FE72E6 |

-

| *5B202DF112417035DF7A62DDC250A9ADB0F22BDD |

-

| *8C69224DCDC9A8FB2122952DF5B57A4AB7FE456A |

-

| *AEEE48760B9DCE2800776CE1FF6915FE91D8C894 |

-

| *406E480B04BF741F3FB65E0C8976FC856BDBF418 |

-

| *3D845C052A1D31F3D8D3E864735E84DF3E07C9D0 |

-

+——————————————-+

45 комментариев

Форум →